Desbloqueando Celulares: Retos y Respuestas

En era tecnológico actual, los nuevos aparatos portátiles como smartphones, tabletas y ordenadores se han vuelto en elementos fundamentales para nuestra vida cotidiana. A pesar de esto, su acceso a dichos dispositivos se encuentra a menudo asegurado mediante varios sistemas de seguridad, incluyendo métodos de desbloqueo, PINs, passwords y soluciones biométricas incluyendo las fingerprint o el identificación facial. A pesar de que dichas medidas son esenciales para la protección de nuestros datos personales, de igual manera pueden transformarse en un obstáculo si no recordamos nuestras contraseñas y queremos ingresar a un dispositivo bloqueado.

Las distintas circunstancias de cierre no son insólitas y pueden ocurrir por varias causas, desde perdidos frecuentes hasta el cambio de propietario de un aparato. Por suerte hay varias soluciones en cuanto a el acceso a los smartphones, PC y tabletas, como recursos de desbloqueo a distancia y posibilidades de recuperación incluyendo Encontrar mi dispositivo o Find My iPhone. Durante este documento, investigaremos los dificultades los cuales nos enfrentamos al intentar desbloquear nuestros aparatos y las alternativas disponibles las cuales aseguran un acceso confiable sin poner en riesgo la protección de la seguridad de nuestros propios información privados.

Métodos de Desbloqueo

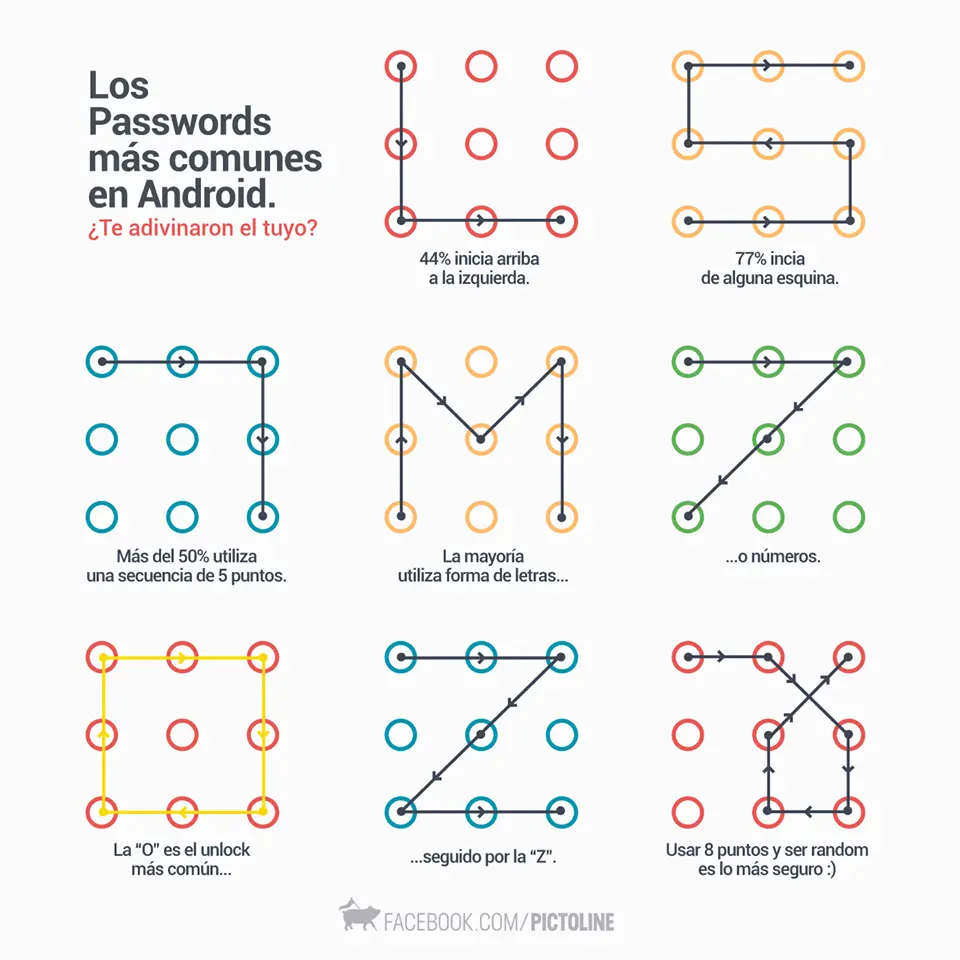

El acceso de aparatos móviles, PCs y tablets se puede realizar a través de varios métodos. Uno de los más frecuentes es el patrón de acceso, que permite a los usuarios dibujar una secuencia en la pantalla para acceder al aparato. Este método es fácil de usar y veloz, aunque requiere memoria y exactitud. En el contexto de aparatos que utilizan plataformas operativos como Windows, el PIN de acceso y la contraseña de acceso son opciones ampliamente empleadas, proporcionando una nueva adicional de protección contra accesos no autorizados.

Además de los sistemas tradicionales, las tecnologías de identificación han aumentado uso en los últimos años. La huella dactilar y el reconocimiento facial ofrecen formas fiables y convenientes de desbloquear dispositivos sin requiere de recordar un código. Estos métodos no solo son productivos, sino que también refuerzan la protección personal al instaurar barreras que son complicados de eludir por intrusos. Sin embargo, es fundamental ser consciente de que estos sistemas biométricos pueden presentar vulnerabilidades.

En situaciones donde los métodos de acceso tradicionales fallan, existen posibilidades de restablecimiento de clave y herramientas de acceso remoto. Por ejemplo, servicios como Buscar mi Dispositivo para Android y Find My iPhone para iOS permiten a los usuarios recuperar el acceso a sus dispositivos. En algunos casos, el reinicio de fábrica puede ser la única alternativa posible, aunque esto implica el riesgo de desprenderse de datos personales. Es crucial que los usuarios evalúen sus necesidades de protección y protección de información al optar por el sistema de acceso que mejor se acomode a ellos.

Protección y Protección de Información

La protección y seguridad de información son elementos fundamentales en el empleo de aparatos móviles y computadoras. Con el crecimiento de la conexión y el empleo de tecnologías avanzadas, los riesgos relacionados al acceso no autorizado han crecido significativamente. Las claves, patrones de desbloqueo, huellas dactilares y identificación facial son formas de seguridad que contribuyen a garantizar que solo el usuario autorizado pueda entrar a sus dispositivos y la información contenida en los mismos.

Además, la configuración de protección es clave para mantener la integridad de los información personales. Herramientas como Buscar mi dispositivo y Find My iPhone son esenciales para rastrear y proteger dispositivos en caso de pérdida o hurto. Estas herramientas permiten bloquear el ingreso a los datos, así como eliminar el material de forma remota, asegurando que la data confidencial no termine en manos equivocadas. Es vital familiarizarse con estas ajustes para maximizar la seguridad.

Por último, es crítico comprender que el restablecimiento de fábrica y la recuperación de contraseña, si bien son soluciones útiles para el acceso de dispositivos, pueden resultar en la pérdida de información. Por lo tanto, es sugerido realizar respaldo de copia de seguridad frecuentes de toda la información relevante. La protección de información no solo implica el uso de métodos de acceso, sino también estar preparados para manejar eventuales situaciones inesperadas y proteger la data privada de manera efectiva.

Instrumentos de Desbloqueo A Distancia

El uso de herramientas de liberación a distancia se ha transformado en una solución común para las personas que se encuentran impedidos excluidos de sus dispositivos. Métodos de desbloqueo y Buscar Mi iPhone permiten a los usuarios restablecer el acceso a sus móviles, tablets y PCs sin necesidad de una asistencia personal a un taller. Estas herramientas utilizan la conexión a la web para posibilitar que los usuarios encuentren sus dispositivos, los inutilicen e incluso los borren de manera a distancia, asegurando así la seguridad de la información privada.

Otro método eficaz es la utilización de programas especializado que brinda opciones de restablecimiento de contraseña. Estas aplicaciones están concebidas para llevar a cabo procedimientos de desbloqueo sin que se pierdan los datos almacenados. Por caso, programas como iTunes y iCloud facilitan a los clientes devolver sus dispositivos a la ajuste de origen, pero también brindan alternativas para recuperar contraseñas y patrones de bloqueo, agilizando la resolución de problemas sin causar una destrucción importante de datos.

La seguridad de estos enfoques no se debe subestimar, pues cada aplicación de desbloqueo a distancia contempla mecanismos de seguridad para evitar ingresos no permitidos. Es esencial contar con ajustes de seguridad adecuadas y habilitar funciones como la autenticación en doble etapas para proteger la información personal. Al utilizar estas aplicaciones, los usuarios necesitan ser conscientes de la relevancia de conservar sus dispositivos al día para aprovechar de las últimas funciones de protegido y liberación.

Recuperación de Contraseña y Reinicio de Configuración Original

La restablecimiento de contraseña es un método fundamental para volver otra vez a un aparato inaccesible. Muchos teléfonos y tabletas ofrecen opciones para recuperar contraseñas a través de procedimientos como emails de restablecimiento o mensajes de texto a teléfonos registrados. Mediante estos métodos, los clientes pueden restablecer el ingreso sin perder datos vitales. Sin embargo, es crucial garantizar de que la información de recuperación esté al día para prevenir dificultades.

En algunos situaciones, cuando la restablecimiento de la clave no es posible, el restablecimiento de configuración original se convierte en la sola opción. Este proceso borra todos los archivos del dispositivo y lo deja en su configuración original. PIN de seguridad de configuración original garantiza el acceso al dispositivo, conlleva la pérdida de toda la data guardada. Por esta motivo, siempre es aconsejable efectuar copias de seguridad periódicas para evitar la pérdida de información vitales.

Para los que que desean evitar el eliminación de información, existen algunas herramientas de desbloqueo que pueden ayudar. Programas como Encontrar mi Dispositivo y Encontrar mi iPhone permiten a los usuarios acceder sus dispositivos sin la necesidad de un reinicio completo, siempre y cuando se hayan sido ajustado antes. Estas herramientas ofrecen una nivel adicional de protección y resguardan la información privada, haciendo que la restablecimiento de contraseña sea más fácil y eficiente.

Consejos para Evitar el Bloqueo

Una de las mejores formas de evitar el bloqueo de tu aparato es implementar un sistema de administración de contraseñas efectivo. Emplea combinaciones de códigos o contraseñas que sean fácilmente recordadas por ti, aunque complejas de descifrar para alguien más. Adicionalmente piensa en el uso de herramientas de gestión de claves, que te pueden asistir a generar y almacenar contraseñas fuertes sin riesgo de olvidarlas. Esto te facilitará ingresar a tus dispositivos sin inconveniente.

Sumado a esto, habilita las funciones de reconocimiento de rostro o huella digital disponibles en tu dispositivo. Estas funciones no solamente añaden una capa adicional de seguridad, sino que igualmente ofrecen un acceso mucho rápido y sencillo. Al incorporar sistemas de identificación biométrica en tu configuración de protección, disminuirás la posibilidad de perder tus credenciales y, en consecuencia, prevenirás el bloqueo.

Por último, haz copias de seguras de tus datos. Emplea plataformas en la nube de internet, como por ejemplo iCloud o Google Drive, para guardar información importante. Esto no solo te ayudará a restaurar tus datos en caso de un restablecimiento de configuración, sino también te ofrecerá tranquilidad en caso de que requieras restablecer el ingreso a tu dispositivo sin perder información importante. Mantener una buena práctica de copia de seguridad es muy importante para la seguridad de información privados.