Empleando Biometría Dactilar para Más Seguridad

En el época tecnológica presente, la seguridad de los aparatos móviles y tablets ha ha en una esencial. A medida que el crecimiento de la dependencia de nuestros smartphones, tabletas y computadoras personales, la necesidad de proteger proteger nuestros propios datos personales ha sido tan tan urgente. Métodos de desbloqueo han transformado de contraseñas simples y patrones a patrones a tecnologías avanzadas la la huella dactilar y y reconocimiento reconocimiento, ofreciendo un acceso acceso más y seguro y seguro dispositivos.

El uso de huellas para el desbloqueo es una una una de innovaciones en destacadas de el seguridad. Este método método no ofrece ofrece, sino que también garantiza un un de protección superior protección superior frente no autorizados. A de este de exploraremos artículo diferentes de desbloqueo, desbloqueo PIN de de, contraseñas contraseñas y herramientas y desbloqueo de desbloqueo Find My Device My Find y iPhone, My iPhone para comprender uno cada uno la la seguridad nuestros nuestros y y cómo recuperar recuperar el acceso poner poner en información información .

Beneficios de las Impresiones Digitales

El uso de impresiones digitales para el desbloqueo de aparatos ha ganado reconocimiento por su alta seguridad. A contraste de otros métodos de desbloqueo, como patrones o PIN, las impresiones digitales son exclusivas para cada individuo. Esto significa que es prácticamente imposible que otra entidad pueda acceder a un dispositivo sin la huella correspondiente, lo que hace que la seguridad de información personales sea considerablemente eficiente. Además, este método es rápido y conveniente, lo que permite acceder a el teléfono o la computadora con únicamente un toque.

Otra gran beneficio de las impresiones digitales es la comodidad de empleo. Los sistemas clásicos de desbloqueo, como claves y dibujos, pueden ser dificultosos o complicados de introducir de manera adecuada. En cambio, la validación por impronta digital suprime la necesidad de retener secundas claves o secuencias, permitiendo a los usuarios el acceso a sus aparatos. Esta facilidad también ayuda a una mejor experiencia de cliente, ya que solo se necesita que acerquen su huella al dispositivo de lectura.

Adicionalmente, la incorporación de huellas dactilares en la protección de aparatos móviles disminuye el riesgo de amenazas como el engaño digital. Dado que la huella dactilar es un elemento de biometría que no puede ser fácilmente copiado o robado, proporciona una nivel adicional de protección frente a técnicas de desbloqueo que dependen de información que pueden ser accedidos. Así que, el uso de esta tecnología no únicamente optimiza la protección, sino también también ofrece confianza a los clientes al proteger su data personal y sensible.

Métodos de Desbloqueo

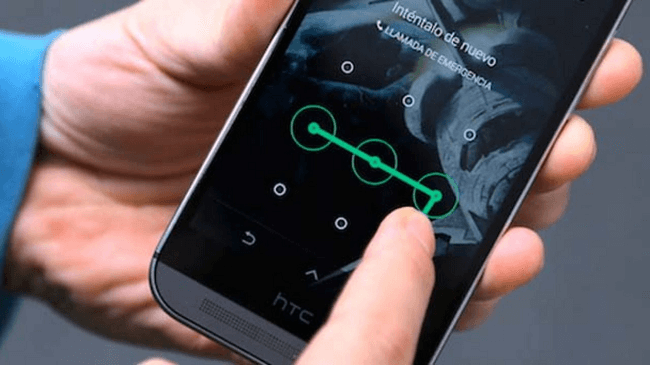

Los mecanismos de acceso más frecuentes abarcan los patrón de acceso, un PIN de protección y una clave de acceso. Un dibujo de desbloqueo es particularmente popular en dispositivos móviles, pues facilita un acceso pronto a través de gestos trazados en la display. Los pueden adecuar su patrón según su preferencia, aunque es esencial escoger un patrón que no sencillo de predecir.

El PIN de protección es un sistema frecuente que consiste en ingresar un número digital. Dicho sistema es fácil, dado que varios dispositivos permiten ajustes de de cuatro a seis números. La seguridad adicional se puede alcanzar mediante una combinación de números que no obvios, tal como un cumpleaños o secuencias numéricas. No obstante es crucial recordar que los códigos PIN pueden ser vulnerables en caso de que alguien mira al usuario al teclear su código.

Para concluir, una clave de acceso brinda un grado de protección más robusto, ya que puede contener alfabeto, números y caracteres. Este sistema es más adecuado para el acceso de PCs y tablets, en los cuales la complejidad puede ser superior. De igual manera, proporciona más posibilidades para generar una mezcla particular que resguarde mejor la data personal y archivos sensibles guardados en el dispositivo.

Ajustes de Protección en Dispositivos

La configuración de protección en dispositivos móviles y PCs es crucial para resguardar la data personal y asegurar que solo el dueño tenga entrada a sus datos. Existen diversas opciones para reforzar la protección, como el uso de una clave de acceso, un código PIN o un esquema de desbloqueo. Estas opciones no solo son la primordial barrera de protección, sino que también permiten un acceso más controlado y protegido a la información del final.

Además de los métodos convencionales, la huella digital y el identificación facial se han vuelto populares gracias a su practicidad y eficacia. Estos sistemas biométricos ofrecen un nivel superior de seguridad, ya que son singulares para cada persona y resultan muy difíciles de duplicar. La configuración adecuada de estas opciones es crucial para garantizar que los aparatos estén blindados de entradas no autorizados.

No obstante, es igualmente vital tener en cuenta que la seguridad no se limita solo al ingreso. Las ajustes de protección deben extenderse a otros aspectos, como la habilitación de herramientas de acceso a distancia como Find My Device y Encuentra mi iPhone. Configuración de seguridad herramientas permiten ubicar y resguardar aparatos perdidos o sustrídos, asegurando la salvaguarda de datos personales y evitan la obligación de un restablecimiento de fábrica que podría conducir en la pérdida de data relevante.

Herramientas de Restablecimiento de Acceso

Las aplicaciones de restablecimiento de acceso son fundamentales para los propietarios que han perdido sus formas de acceso, como contraseñas, PIN de seguridad o patrones de acceso. Existen varias alternativas a disposición de los usuarios, como el restablecimiento de origen que permite borrar todos los archivos del aparato y restaurarlo a su condición original. Sin embargo, este método conlleva la destrucción de datos personal, lo que puede ser un inconveniente significativo para muchos. Es fundamental considerar opciones que no eliminen los archivos, si es posible.

Sobre todo para dispositivos móviles, aplicaciones como Buscar mi Dispositivo y Buscar mi iPhone son esenciales para la recuperación de acceso. Estas aplicaciones facilitan encontrar el aparato y brindar opciones para accederlo de forma remota. A través de estas herramientas, los usuarios pueden restablecer sus claves o incluso borrar sus archivos de manera segura si creen que el aparato ha llegado en manos equivocadas. Asegurarse de configurar estas herramientas es una fase crucial de la seguridad de dispositivos portátiles.

Para aquellos que emplean marcas específicas, existen soluciones como Mi Unlock para teléfonos de Xiaomi y ID de Oppo para aparatos Oppo, que facilitan al usuario desbloquear su aparato de forma segura sin necesidad de perder la data almacenada. Estas herramientas están diseñadas para ser fáciles de usar y seguras, ofreciendo una opción importante para quienes buscan recuperar el ingreso a sus aparatos sin dificultades excesivas. La adecuada configuración de estas herramientas de recuperación no solo facilita el ingreso, sino también refuerza la protección de datos privados.

Protección de Información Privados

La protección de datos privados se ha convertido crucial en la época digital, especial con el incremento del uso de aparatos móviles y ordenadores. Es crucial adoptar técnicas de desbloqueo como impronta digital y identificación biométrica, que no solamente brindan comodidad, sino que mejoran la protección de la data guardada en los dispositivos. Estos sistemas son más difíciles de violar en relación con los tradicionales, como gestos de desbloqueo y PIN de seguridad.

Además, es importante estar atento de la configuración de seguridad en nuestros dispositivos. Crear contraseñas fuertes y utilizar herramientas de desbloqueo a distancia, como Buscar mi dispositivo o Find My iPhone , puede ser crucial en la localización de aparatos perdidos o sustraídos. En situación de que se dé la urgencia de restablecer datos, es esencial tener claro cómo proceder sin dilapidar información importante, alineándose con una correcta práctica de protección de datos.

Finalmente, la formación sobre protección de dispositivos móviles es fundamental. Conocer los peligros ligados al empleo de apps y redes, así como la importancia de mantener plataformas en su última versión, contribuye a resguardar nuestra información privada. Al emplear sistemas seguros de desbloqueo y ser anticipativos en la salvaguarda de datos, se puede reducir el peligro de acceso no permisado y fortalecer la seguridad personal en el entorno digital.